「Cryptography-MIT6875」: Lecture 5

Topics covered:

- Applications of PRFs

Note: The second half of Lecture 5, Number Theory, is contained in Lecture 6.

Topics covered:

Note: The second half of Lecture 5, Number Theory, is contained in Lecture 6.

Topics:

Topics:

Science wins either way.

Topics:

Everything you’ve ever wanted is on the other side of fear.

Topics:

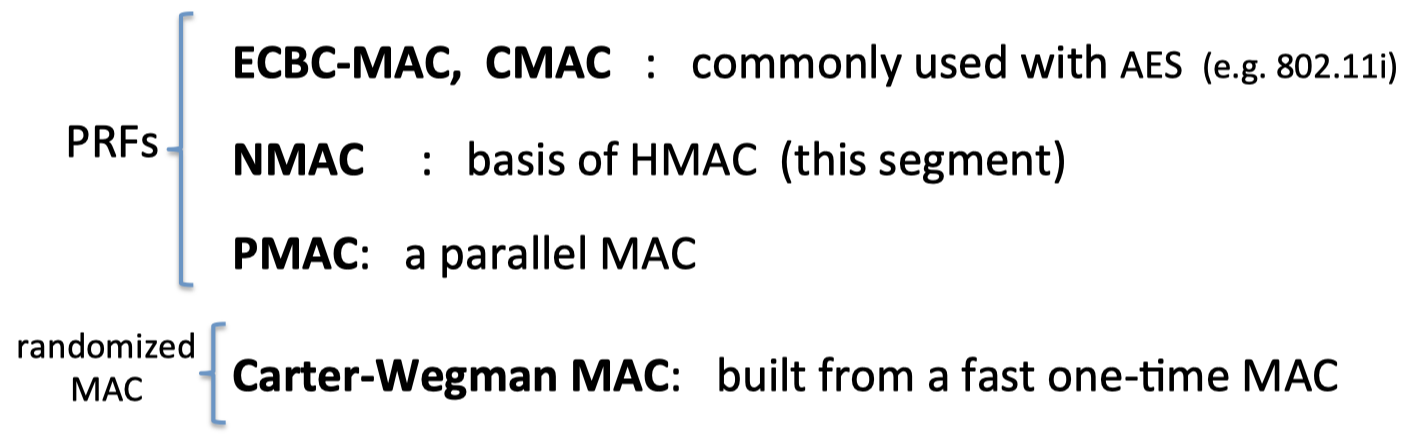

上一节介绍了基于PRFs的MAC构造和基于随机的MAC:

本节我们将介绍抗碰撞的MAC(MACs from collision resistance)。

第一部分介绍了什么是抗碰撞 (Collision Resistance),以及基于C.R.的MAC的安全性。

第二部分介绍了生日悖论,如何用生日攻击寻找2-way collision 和3-way collision.

第三部分介绍了Merkle-Damgarg范式(如果压缩函数h是C.R.,那么构造出的哈希函数H就是C.R.)以及如何构建C.R.的压缩函数(Davies-Meyer压缩函数).

最后一部分介绍了HMAC (Hash MAC)和一种针对MAC验证的timing attack and defense.

在密码学中,有限域中的运算性能极大影响密码协议的实现。

如果有限域选择梅森素数,得益于它的优良性质,可以极大提高运算效率,特别是有限域下的模运算、乘法操作。

于是近日学习了梅森素数的相关性质,以及如何约减梅森素数域下模运算和乘法运算。

这篇文章主要介绍消息验证码,即MAC (Message Auth. Code)。

文章首先介绍了secure MAC的模型和安全定义,当攻击者能伪造出新的msg/tag对时,MAC就不再安全。

文章的第二部分介绍了基于PRF的MAC构造,根据相关定理,只要PRF的输出空间足够大,且这是一个安全的PRF,则基于PRF的MAC就是安全的。

但基于PRF的MAC只能计算固定消息大小的MAC,如何利用这个工具构造出更大消息空间的MAC?

文章后半部分给出了一些主流的MAC构造:

此外,文章还介绍了MAC Padding技术。

最近读了几篇论文

以下是未整理版论文笔记:

VSCode就是最棒的IDE!

最近遇到一个Remote SSH的问题:想要连接校内的服务器,必须经过两个跳板机。

即需要三次ssh,才能连接到目标服务器D:A➡️B➡️C➡️D